En una red doméstica o de oficina depende de los mecanismos de seguridad en redes WIFI la privacidad de la misma. La conexión con estas es más vulnerable que una red cableada, y puede ser perjudicada de múltiples maneras. Si esto ocurre, toda la información intercambiada a través de ella corre peligro. Por eso es importante saber los riesgos que existen y cómo mejorar su protección.

Seguridad en redes públicas de wifi

Usar una red gratuita es una opción muy peligrosa en cualquier escenario, por la cantidad de usuarios que suelen buscarlas, así que la seguridad en redes WIFI públicas puede encontrarse comúnmente vulneradas al ser el objetivo de criminales por el volumen de datos que pueden obtener.

Debido a esto, en España se han establecido ciertas regulaciones para esta actividad. En el RGPD y en la LOPDGDD se establecen dichas condiciones, donde se prohíbe el uso de redes inalámbricas públicas. Aunque tiene ciertas excepciones, dicha legislación busca reducir los riesgos para la población.

Los lugares o locales que quieran prestar este servicio deberán hacerlo con el uso de contraseñas. También la LOPDGDD dictamina que se deben identificar todos los usuarios conectados a la red. Además, a estos se les debe mostrar la información sobre cómo será el tratamiento de sus datos. Una vez todo presentado, la persona conectada deberá aceptar o rechazar dichas condiciones.

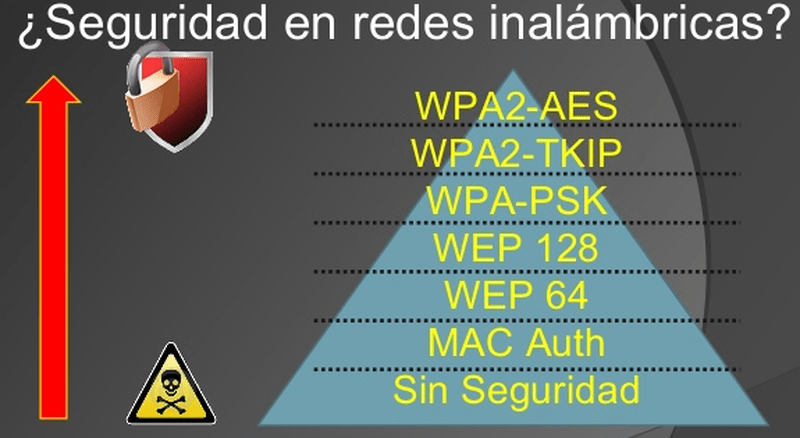

Protocolos de seguridad en redes WIFI

Todas las conexiones que cuentan con contraseña incorporan un protocolo de cifrado, que se hace para garantizar la seguridad en redes WIFI. Estas se encargan de encriptar el tráfico de red para que, en caso de que este fuese monitoreado, no sea legible.

En la actualidad se utilizan solo 3 protocolos distintos, cada uno con cualidades particulares. Conocerlos permite identificar la opción adecuada para cada red, sus beneficios y principales inconvenientes.

WEP

Es el método más antiguo. Utilizado por primera vez en 1999, su objetivo era igualar la seguridad de una red cableada. Actualmente esta opción es muy poco recomendada (incluso considerada obsoleta) por los inconvenientes de seguridad que presenta. Es fácil de vulnerar en comparación con otros protocolos, pero difícil de configurar. Lo que conlleva a mucho tiempo invertido para obtener pocos resultados a nivel de protección.

WPA

Tras los inconvenientes de WEP, el protocolo WPA surge como una solución ante dicha alternativa vulnerable. Inicialmente era posible actualizar dispositivos WEP a este protocolo a través de un firmware.

Es más seguro pero sigue siendo vulnerable ante ataques. Especialmente ataques WPS o al interceptar la clave precompartida para la conexión. El proceso de configuración se redujo prácticamente a la mitad y se duplicó la seguridad. Sin embargo, aún no es una alternativa considerada segura bajo los estándares internacionales.

WPA2

La mejor opción para seguridad en redes WiFi actualmente es una mejora del modelo WPA antes mencionado. Este protocolo involucra un mecanismo de cifrado conocido como AES, que ofrece un alto nivel de seguridad. El resguardo de paquetes para usuarios fuera de la red es alto y difícil de superar.

El problema con WPA2 ocurre cuando se tiene un sujeto conectado que desea monitorear el tráfico porque este puede acceder a la información usada por otros dispositivos una vez conectado. Además, algunos modelos que utilizan dicho protocolo aun incorporan WPS, lo que representa un problema de seguridad.

Medidas de seguridad en mis redes WiFi

- Ocultar la SSID: una vez configurado el WiFi, ocultar el nombre de la red reducirá el riesgo de un posible ataque.

- Modificar el SSID por defecto: para un atacante esta información puede facilitar la dirección del equipoy hacer más simple vulnerar la red.

- Evitar claves por defecto: las contraseñas por defecto son prácticamente públicas en la actualidad. Encontrarlas no supone ninguna dificultad, por lo que la protección de la red sería frágil.

- Escoger contraseñas fuertes: evitar claves cortas, con nombres, fechas o solo con caracteres alfabéticos. Estas son fácilmente superadas por ataques de diccionario.

- Modificar las claves esporádicamente: cuanto más tiempo se tenga con una contraseña, las probabilidades de que esta sea forzada son mayores. Por tanto, cambiarlas dificulta en gran manera ataques futuros o que se pudiesen estar gestando.

- Cifrado: escoger siempre en la configuración del router el protocolo WPA2 y desactivar el WEB. En algunos casos podría ser necesario activar un cifrado mixto de WPA2/WPA debido a problemas de compatibilidad.

- Softwares: el uso de programas de protección en todos los equipos conectados evita que estos sean atacados. Si uno de ellos se viese afectado toda la red podría quedar comprometida.

- Filtro MAC: desde el ordenador o en la configuración del router establecer solo un grupo de direcciones MAC, que serán las únicas autorizadas a acceder a la red. De esta forma la seguridad aumenta notoriamente.

- Desactivar WPS: al configurar el protocolo, desactivar el uso del botón WPS. Un problema de seguridad en redes WiFi suele ser ignorar este apartado.

- Monitoreo de red: es recomendable monitorear la red de vez en cuando para verificar su funcionamiento. Encontrar posibles fugas de datos o identificar a los usuarios conectados.

Fortalecer la seguridad de mi red WiFi en casa

- Configurar el router: una vez el router se encuentre conectado es necesario entrar en su configuración. Para ello se debe acceder a la dirección IP de acceso. Generalmente es 192.168.1.1 (varía en función de la marca).

- Usuario de acceso: lo primero será definir un nuevo usuario y contraseña de acceso para la configuración. Esto suele aparecer como datos de acceso.

- Nombre y contraseña: el ISSD y la clave deben ser modificados, las opciones de fábrica son muy vulnerables. De preferencia utilizar alternativas largas, con números, letras, mayúsculas y símbolos. Todas estas opciones aparecen en el apartado de WiFi del router.

- Cifrado: el protocolo a escoger debe ser de preferencia WPA/WPA2-PSK, por la compatibilidad. Aunque si se tiene certeza que todos los dispositivos son compatibles con la versión más actual utilizar WPA2-AES. De esta opción depende gran parte de la seguridad en redes WiFi privadas.

- Filtros: establecer un rango de direcciones IP y MAC para la conexión. Al hacer esto, aun con la contraseña no será posible acceder a la red si no se está autorizado. Para ello, en WiFi acceder a “control de acceso”.