En función de para qué se requieran, es importante contar con distintos tipos de contraseñas, ya que en ellas recae la protección de cuentas, redes, dispositivos e incluso de dinero. Por lo interconectado que se encuentran todos los equipos, perfiles y redes, una contraseña débil puede exponerlo todo.

Solo con el acceso a una de ellas es posible acceder a un gran volumen de información. Favorece la posibilidad de que otra contraseña sea vulnerada o a forzar alguna cuenta. Es la pieza principal que se les proporciona a los usuarios en internet o fuera de él para proteger su privacidad. Por lo que tomarse el tiempo adecuado para diseñarlas, reduce el riesgo de ser víctimas de una mala experiencia.

Ejemplos de contraseñas inseguras

A menudo personas inexpertas optan por contraseñas fáciles de recordar o que no conlleven gran dificultad sin saber que comprometen gravemente su seguridad en internet. Distintas organizaciones han hecho público un listado de los tipos de contraseñas más comunes, que se ha mantenido muy similar en los últimos 7 años. Estas son solo algunas de entre un informe de las 100000 claves más comunes:

- 123456 (junto a sus variaciones) es la más utilizada con más de 23 millones de filtraciones.

- Admin

- Password

- 111111

- Qwerty

- Abc123

- password1

- 123123

Además se ha hecho pública información sobre cuáles suelen ser los temas más utilizados para idear contraseñas. Los cuales suelen ser nombres, fechas, palabras, colores y animales. Y, aunque sean un poco menos simples que las claves anteriores, siguen siendo muy fáciles de descifrar.

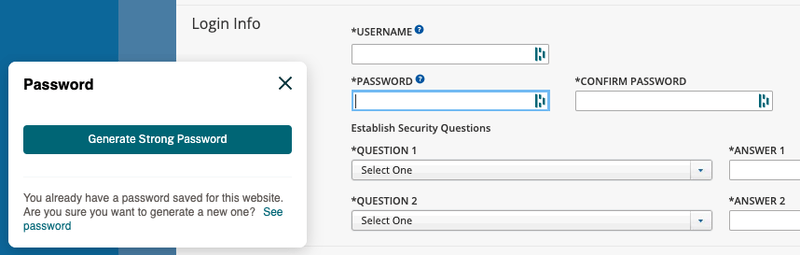

Generadores de contraseñas

Una opción cuando quieres idear distintos tipos de contraseñas es optar por generadores. Múltiples paginas ofrecen este servicio de manera totalmente gratuita y anónima. Cada uno con distintos mecanismos para ello, proporcionando variados resultados. A continuación, 3 alternativas confiables para la generación de claves seguras:

- Strong Password Generator: una página para contraseñas fuertes donde es posible escoger entre varios mecanismos para crearla. Uno de ellos establece si se desea incluir palabras que puedan ser leídas o no. Además, sugiere pistas para recordar las claves creadas por la dificultad de las mismas.

- Generador de contraseñas de Dashlane: una alternativa simple e intuitiva de utilizar. Permite escoger el largo de la contraseña y qué caracteres utilizar. Al establecer los parámetros se puede obtener una contraseña nueva cada vez que se recargue la pestaña.

- HSXKPasswd: es la opción que presenta un mayor grado de configuración, ofreciendo la posibilidad de incluir caracteres específicos, el largo o una serie de palabras a intercalar. Cada vez que se presione “crear”, la página proporcionará 3 contraseñas diferentes.

Cómo tener contraseñas seguras

- No reciclar contraseñas: usar claves iguales en muchos sitios web aumenta la posibilidad de que estas sean vulneradas. Tener distintos tipos de contraseña puede ser difícil de recordar, por eso se recomienda tener un respaldo de ellas.

- Mezclar palabras: si se quiere optar por una contraseña fácil de recordar, intercalar 3 o más palabras es una buena opción. Preferentemente que no tengan relación entre sí.

- Mayúsculas y minúsculas: intercalar estos caracteres varias veces en la clave dificulta que esta sea descifrada.

- No usar vocales: usar frases o palabras omitiendo las vocales suele ser una alternativa. Fácil de recordar pero a su vez difícil de descifrar.

- Usar frases: utilizar una frase con sentido y modificarla omitiendo letras para aumentar su complejidad e incorporar símbolos.

- Sustituir vocales: cambiar vocales por números que sean fáciles de recordar es una alternativa simple de implementar.

- Con ayuda del teclado: escoger una serie de números que tengan sentido e introducirlos seguidos del carácter que tienen debajo en el teclado.

- Palabra y números: seleccionar una palabra y un número de igual cantidad de dígitos. Luego intercalarlos pero invirtiendo el orden de los números.

- Incorporar el entorno: para crear claves distintas que no sean difíciles de recordar es un buen método. Consiste en utilizar una sola clave pero incorporarle algo inherente al portal en el que es utilizado. Las iniciales del mismo o el nombre de este antes o después de la clave.

- No usar datos personales: fechas, nombres o datos relacionados son fácilmente descifrables.

- Usar un sudoku: con un sudoku resulto realizar un gesto con un lápiz sobre el parando en distintos puntos. Esta sucesión de dígitos puede ser útil como parte de la contraseña.

- Contraseñas únicas: cualquiera de estos métodos aún puede ser vulnerado si se emplean respuestas comunes. Sin embargo agregar palabras que solo tengan un sentido para ti o que resulten difíciles de relacionar puede ser de mucho ayuda. Un buen mecanismo para esto es usar palabras, números o datos que para nadie más tengan sentido.